‘논문을 쓰시나 보죠?’

동료들의 장난이라고 생각한 S기자는 주위 사람들에게 물었지만 “웬 뜬금 없는 소리냐”는 면박만이 돌아왔다. 그러고 보니 내용도 이상했다. 기사를 쓰고 있는 줄 뻔히 아는 동료들이 논문 운운할 리가 없지 않은가. 이상한 일이라고 생각했지만 시간에 쫓긴 S기자는 기사를 끝내기 위해 자리에 앉았다. 그 순간 S기자는 모골이 송연해졌다.

‘아하, 기자이신 모양이군요.’

키보드를 건드리지도 않았는데 누가 치기라도 하는 것처럼 글자들이 하나씩 화면에 떠오르는 것이 아닌가. 흡사 귀신의 장난 같았다. 이게 도대체 무슨 일이란 말인가.

‘많이 놀라셨나요? 뭐라고 말 좀 해보세요.’

놀란 마음을 가까스로 진정시킨 S기자는 자판을 두드렸다.

‘당신 누구요? 지금 무슨 장난을 치고 있는 겁니까? 남의 컴퓨터에 함부로 들어오는 것은 범죄 아닙니까?’

‘평소에 바이러스 체크를 잘 안 하시나 보죠? 조심하시는 게 좋을 겁니다.’

그걸로 끝이었다. 남의 컴퓨터에 마음대로 글을 써대던 유령 같은 불청객은 그 말만을 남기고 다시는 나타나지 않았다. 서둘러 회사의 전산담당자를 불러 구멍난 보안시스템을 재점검했지만 찜찜한 기분은 가시지 않았다.

인터넷 바다의 ‘식인상어’

워드프로그램에 글을 쓸 수 있다는 것은 자신의 컴퓨터 화면을 단순히 들여다보는 것이 아니라 마음대로 조작하고 사용할 수 있다는 소리였다. 그뿐인가. 메일 박스를 열어보는 것은 물론 자기 이름으로 메일을 보낼 수도 있고, 인터넷 히스토리 파일을 열어 자신이 어느 사이트를 돌아다녔는지도 확인할 수 있을 터였다. 혹시 자신의 계좌로 등록한 인터넷 뱅킹을 마음대로 사용할 수 있을지도 모를 일이었다.

컴퓨터로 모든 것을 해결하는 그에게 자신의 컴퓨터를 누군가가 자기처럼 쓸 수 있다는 것은 단순히 기분나쁜 차원에서 끝날 일이 아니었다. 마음만 먹으면 한 개인을 완전히 파멸시킬 수도 있는 무서운 일이었다. S기자의 등줄기에 식은땀이 흘러내렸다.

대부분의 컴퓨터 사용자에게 이제 인터넷은 필수불가결한 요소가 된 지 오래다. 인터넷 바다에 연결돼 있는 컴퓨터 한 대만 있다면 입출금을 위해 은행에 갈 필요도, 증권거래를 위해 객장에 나갈 일도 없다. 외국 지사에 있는 직원들과 실시간으로 화상회의를 하거나 이메일을 이용해 중요한 문서들을 전달하는 것도 일상사가 되었다.

그러나 바다에 식인상어가 있듯 인터넷에도 당신을 노리는 이들이 즐비하다. 해킹은 더 이상 신문방송에서만 접할 수 있는 남의 일이 아닌 것이다. 초고속통신망에 연결되어 있다는 것은 내 컴퓨터가 정보를 얻을 수 있다는 뜻도 되지만 외부에서 내 컴퓨터에 접속할 수 있다는 이야기도 되기 때문이다. 해킹 기술이 소수 전문가들의 것이었던 예전과 달리 이제는 개인 사용자도 언제 어디서 해킹으로 피해를 입게 될지 모르는 상황이다.

최근 해커들의 공격기법 분석에 따르면 전에는 주된 공격 대상이 기업이나 대학 전산망에 국한되어 있었지만, 최근에는 수천 수만의 독립된 개인 컴퓨터를 드나들거나 이를 향후 다른 해킹 공격의 경유지로 사용하고 있다. 개인 사용자들을 공격의 중간 지점으로 활용하는 다양한 분산서비스거부공격(Distributed Denial of Service)과 웜/바이러스들이 쏟아져나오고 있는 것.

S기자가 당한 ‘원격조작’의 경험은 이른바 ‘트로이의 목마(Trojan Horse)’ 프로그램을 통한 해킹이다. 백 오리피스 등 이러한 방식의 공격은 방법이 널리 알려져 있고 사용법이 간단해 누구나 쉽게 이용할 수 있다. 방법은 생각보다 간단하다. 해킹하고 싶은 상대방에게 트로이의 목마 프로그램이 저절로 가동되도록 설정해 이메일을 보내면, 상대방이 메일을 여는 순간 프로그램이 하드에 자동으로 다운되는 것이다.

S기자가 만난 해커의 경우는 컴퓨터를 특정해 공격한 것이 아니라 불특정 다수에게 해킹 프로그램을 뿌렸거나 이미 뿌려진 해킹 프로그램을 통해 침입한 것으로 보이지만, 트로이의 목마 프로그램이 특정인을 상대로 사용될 경우 피해는 훨씬 더 심각해진다. 대상에게서 필요한 모든 정보를 빼낼 수 있기 때문이다. 해커를 고용해 경쟁업체 컴퓨터에 침입해 정보를 빼내거나, 원한을 품고 잠입하는 경우 문제는 전화도청과는 비교할 수 없을 정도로 심각해진다.

눈치 빠른 독자들은 이미 알아챘겠지만 ‘트로이의 목마’라는 프로그램 이름은 호메로스의 일리아드에 나오는 ‘트로이의 목마’에서 나온 말이다. 휴전과 친선의 의미로 만들었다고 믿었던 커다란 목마에서 그리스 군사들이 나와 승리의 기분에 취한 트로이 성을 함락시켰듯, 트로이의 목마 프로그램도 상대편이 눈치채지 못하게 몰래 숨어든다는 뜻으로 이름 붙여진 해킹 프로그램인 것이다.

트로이의 목마 프로그램은 대개 합법적인 프로그램으로 위장하거나 실행 가능한 코드 형태로 다른 프로그램의 내부에 숨어 있다. 유용한 기능을 수행하는 것처럼 보이는 독립된 프로그램 속에 흩어져 숨어 있다가, 사용자가 의심없이 그 프로그램을 실행하면 본색을 드러내 해커가 컴퓨터에 침입할 수 있는 통로를 만들어준다.

적을 알고 나를 알아야 전쟁에서 승리할 수 있는 법. 트로이의 목마로부터 당신의 컴퓨터를 지키기 위해서는 우선 트로이의 목마가 어떻게 활동하는지 정확히 알아둘 필요가 있다.

트로이의 목마 프로그램은 대부분 동일한 유형의 형태를 가지고 있다. 그 구조를 흔히 서버와 클라이언트 구조라고 말하는데, 이는 우리가 웹 서버나 기타 다른 여러 서버에 접속을 하여 서비스를 요청하고 그 해당 서버는 서비스를 제공해주는 것과 동일한 형태를 갖고 있다. 여기서 서비스를 받고자 요청하는 컴퓨터가 클라이언트이고, 서비스를 제공하는 컴퓨터가 바로 서버다. 웹 서핑을 하거나 이메일을 주고받는 등 인터넷을 통해 이루어지는 모든 네트워크 행위는 한마디로 ‘서버와 클라이언트 사이에서 일어나는 일’이라고 정리할 수 있다.

트로이의 목마 프로그램에서 서버 파일은 해킹을 하려고 하는 컴퓨터에 몰래 잠입해 실질적으로 실행이 되는 프로그램을 말한다. 만약 개인 컴퓨터에 컴퓨터 바이러스 백신이나 개인용 방화벽이 설치되어 있지 않은 상태에서 이 서버 파일이 실행된다면, 서버 파일은 어떠한 제약없이 마음대로 활동할 수 있다. 이 서버 파일이 실행되고 있는 컴퓨터는 해커에게 자신의 주인과 동일한 모든 권한을 제공한다. 키보드 앞에 앉아 있는 사람과 인터넷을 통해 원격조정하는 해커를 구별할 수 없게 되는 것이다. 즉 서버 파일은 트로이의 목마 안에 숨어 있던 그리스 군인들과 동일한 역할을 맡는 셈이다.

원격지에 있는 해커는 서버 파일에게 서비스를 요청하는 클라이언트 파일을 갖고 있다. 이 클라이언트 파일이 해킹당하는 컴퓨터를 조정하는 일종의 리모컨 역할을 하는 것. 그러므로 아무리 멀리 떨어진 지역에 있는 컴퓨터라해도 서버 파일이 실행 되고 있다면 그 거리에 상관없이 클라이언트 프로그램을 이용해 마음대로 조정할 수가 있게 된다.

컴퓨터와 컴퓨터 사이에 통신이 이루어져 데이터를 전송하기 위해서는 컴퓨터에 포트(Port)라는 가상의 출입구가 열려 있어야 한다. 우리가 인터넷에서 웹 서핑을 하는 경우에는 해당 서버의 80번 포트로 연결을 요청하게 되고 이 포트를 통해 여러 서비스를 받을 수 있다. 한편 이메일을 보낼 때는 해당 메일 서버의 25번 포트에 접속하여 서비스를 받는다.

이처럼 서버는 일정한 출입구가 열려야만 서비스를 제공할 수 있다. 트로이의 목마 프로그램의 서버 파일 역시 동일한 특성을 갖고 있다. 서버 파일이 실행되면 원격지에 있는 해커들이 개인 사용자의 컴퓨터에 침입할 수 있도록 이 가상의 출입구인 특정한 포트를 제 마음대로 열고 닫는다. 출입구가 열리면 해커는 해당 컴퓨터의 CD롬 드라이브를 여닫거나 윈도를 사용하고 있는 사용자를 로그오프 시켜버리는 등 컴퓨터를 마음대로 조정할 수 있다. 물론 S기자의 경우처럼 해당 컴퓨터의 사용자와 실시간으로 메시지나 채팅을 주고받을 수도 있다.

그러나 이러한 다양한 가능성 중에서 개인 사용자들이 주의를 기울여야할 가장 위험한 기능은, 트로이의 목마 프로그램이 개인 사용자가 현재 입력하고 있는 모든 키보드 입력 값을 실시간으로 원격지에 있는 해커들에게 전송하거나 키보드 입력 값을 저장하여 그 저장된 정보를 해커들에게 이메일로 전송할 수도 있다는 사실이다. 보통 스크린에는 ‘****’로 처리되어 나타나지 않는 비밀번호나 사이버 증권거래 암호까지도 해커가 확인할 수 있는 것은 이 때문이다.

창과 방패

그렇다면 트로이의 목마 프로그램의 서버 파일을 개인 컴퓨터에 설치하기 위해서는 어떤 방법이 사용될까. 쉽게 말해 컴퓨터가 프로그램을 다운받을 수 있는 모든 경로가 다 해당된다.

첫째는 직접 감염 방식. 트로이의 목마 서버 파일은 그 크기가 상당히 작아서 일반 플로피 디스켓에도 얼마든지 저장이 가능하다. 이렇게 저장이 된 서버 파일을 해커가 직접 상대방의 컴퓨터에 설치하면 가장 확실한 방법이 될 것이다. 남은 일은 원격지에서 해당 컴퓨터를 들여다보거나 직접 조작하는 것뿐이다.

둘째는 앞에서 설명한 바 있는 이메일을 이용한 감염 방법이다. 인터넷에서 쉽게 구할 수 있는 이메일 주소를 통해 불특정 다수에게 트로이의 목마 프로그램의 서버 파일을 뿌리는 방법이 자주 사용된다. 물론 서버 파일은 개인 사용자의 호기심을 유발할 수 있는 프로그램의 명칭으로 변경하거나 유용한 프로그램 내부에 삽입해 보내게 된다. 특별히 보안자료를 열어보고 싶은 컴퓨터가 있는 경우에는 그 사용자에게만 메일을 보내는 방법으로 공격상대를 한정할 수도 있다.

셋째는 와레즈 사이트 등에 불법적으로 게시해놓은 정품 소프트웨어의 설치 파일 사이에 트로이의 목마의 서버 파일을 삽입하는 방식이 있다. 이 경우에도 개인 사용자는 아무런 의심 없이 불법 게시된 정품 소프트웨어를 설치하지만, 이때 그 뒷면에 같이 포함돼 있는 트로이의 목마 서버 파일도 설치됨으로써 침입경로를 만들어주는 것이다.

이제 적의 정체와 공격루트를 알았으니 방어전략을 수립할 차례다. 트로이의 목마 프로그램으로부터 자신의 컴퓨터를 보호하여 해커의 원격조정을 막을 수 있는 가장 좋은 방법은 컴퓨터 바이러스 백신 프로그램과 개인 사용자를 위해 개발된 개인용 방화벽 프로그램을 설치하는 것이다.

대부분의 백신 프로그램은 바이러스뿐 아니라 트로이의 목마 같은 해킹 프로그램 역시 진단하고 삭제할 수 있는 기능들을 포함하고 있다. 한편 개인용 방화벽 프로그램은 외부에서 개인 사용자가 잘 알지 못하는 특정 출입문을 열기 위해 접속을 시도하거나, 반대로 컴퓨터가 사용하지 않는 출입문을 열려 할 때 이를 모두 감지해 사용자에게 통보하고 막는 기능을 갖고 있다.

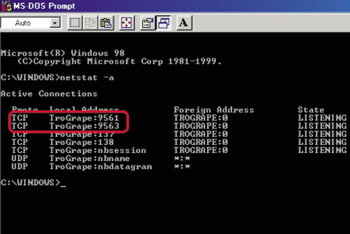

<그림1> 트로이의 목마에 감염된 컴퓨터를 netstat 명령으로 점검하면 5000번을 넘는 포트의 상태가 “listening”으로 나타난다.

물론 바이러스 백신과 개인용 방화벽의 지속적인 엔진 업데이트와 버전 업 등을 통해 방어무기를 최고상태로 다듬어두어야 하는 것은 두말할 나위가 없다. 또한 트로이의 목마 프로그램은 윈도 운영체제의 취약점을 이용하여 침투하는 경우가 있으므로 항상 윈도 운영체제의 최신 패치를 설치해 취약점을 제거하는 노력도 필요하다.

자가진단 : 지금 내 컴퓨터에는?

혹시 내 컴퓨터가 백신 프로그램도 모르는 최신형 트로이의 목마에 감염되어 있는 것은 아닐까. 백신을 사용해본 사람이라면 한번쯤 느껴봤을 만한 의구심이다.

이제부터는 간단하게 자신의 컴퓨터가 트로이의 목마의 공격을 받고 있는 것이 아닌지 진단할 수 있는 방법을 살펴보기로 하자. 조금 딱딱한 내용일 수도 있지만 컴퓨터를 켜고 실제로 따라하다 보면 어렵지 않게 결과를 확인할 수 있다.

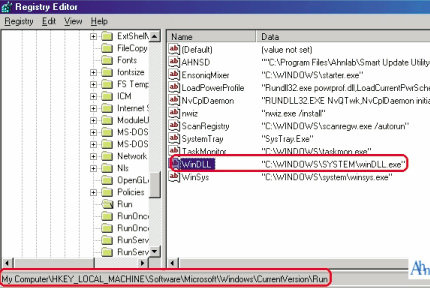

<그림2> 트로이의 목마에 감염된 컴퓨터의 레지스트리 화면에는 이상한 철자의 프로그램이 등록되어 있다.

netstat 명령은 현재 윈도 운영체제가 네트워크상에 열어둔 모든 포트를 확인하라는 명령어이다. 쉽게 말해 어느 문이 열려 있는지, 혹 나도 모르게 뚫린 구멍은 없는지 살펴보라는 뜻. 이 명령어를 이용해 특정한 숫자의 포트가 열려 있음을 확인했다면 트로이의 목마 프로그램에 감염되어 있는 게 아닌가 의심해볼 필요가 있다. 다음은 netstat 명령어 옵션들이다.

netstat a : 연결된 혹은 연결을 기다리고 있는 모든 포트 상태를 보여준다.

netstat n : 호스트 서버 이름 대신에 IP 주소를 보여준다.

netstat p, s : 주로 함께 사용하는데 프로토콜의 출력 상태를 나타낸다.

established : 현재 연결되어 있는 상태라는 뜻.

listening : 연결 대기 상태라는 뜻.

time_wait : 이미 해당 컴퓨터와 연결이 종료되었거나 다음 연결을 위해 대기하고 있는 상태라는 뜻.

syn_sent : 접속하기 위해 패킷을 전송했다는 뜻.

위에서 언급한 옵션들 중에서 가장 중요한 것은 a와 n 옵션이며 같이 붙여서 -an이나 -na로 사용할 수도 있다. 무척 어렵게 느껴지지만 다음의 확인절차를 따라가다 보면 생각보다 간단할 것이다. netstat 명령어의 실행 방법과 확인 절차는 아래와 같다.

우선 윈도의 시작 버튼을 클릭한다. 다음 실행을 클릭하고 윈도98에서는 “command”, 윈도XP나 윈도2000에서는 “cmd”를 입력하고 확인을 클릭한다. MS-DOS 창이 열리는 것이 보일 것이다. MS-DOS 창의 “C:/” 뒤에 “netstat (옵션을 줄 경우에는 한 칸을 띄운다)”을 입력하고 엔터키를 눌러보자. 다음 ‘그림1’처럼 결과화면에서 5000번 이상의 알 수 없는 포트에서 “listening”이라고 나오는지 확인하면 된다.

netstat 명령어를 통해 수시로 컴퓨터를 점검하고 확인하면 자기가 알지도 못하는 사이에 컴퓨터가 외부로 연결되어 있는지 감시할 수 있다. 만약 비정상적으로 높은 숫자의 포트에서 “listening”이 나타나는 경우에는 트로이의 목마 프로그램에 감염된 것일 수 있으므로 최신 백신 프로그램을 다시 다운받아 전체 컴퓨터를 진단하거나 관련회사에 문의하는 것이 좋다.

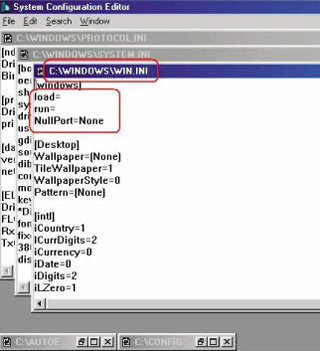

<그림3> 정상적인 컴퓨터에서는 win.ini 파일 화면의 “load”나 “run”부분이

윈도에는 레지스트리라는 것이 있다. 한마디로 윈도 운영체제의 모든 정보를 담고 있는 정보보관소인 셈. 트로이의 목마 프로그램은 일반적으로 레지스트리의 특정 경로에 자신의 키 값을 등록해 윈도를 시작할 때 자동으로 실행되므로, 이 레지스트리를 확인하면 트로이의 목마 프로그램에 감염됐는지 여부를 알아볼 수 있다. 성 안 곳곳에 흩어져 숨어 있는 적군의 발자국을 찾아보는 것으로 이해하면 편하다. 역시 쉽지 않은 설명이지만 차근차근 따라오면 된다. 윈도98, 윈도2000, 윈도XP 등 운영체제의 종류에 상관없이 레지스트리 값을 하나하나 확인해 본인이 설치한 프로그램이 아닌 수상한 프로그램이 등록되어 있는지 확인하면 된다.

우선 윈도의 시작 버튼을 클릭한다. 실행을 클릭하고 “regedit”을 입력한 뒤 엔터를 누른다. ‘그림2’와 같이 아래에 언급하는 레지스트리 키 값을 확인하여 본인이 등록한 적이 없고 철자가 이상하게 다른 수상한 프로그램이 등록되어 있는지 확인한다. 만약 레지스트리의 특정 키 값에 수상한 프로그램이 등록되어 있다면 트로이의 목마 프로그램이 침입한 것으로 의심되므로 역시 최신 백신을 이용해 컴퓨터 전체를 진단해보아야 한다.

HKEY_LOCAL_MACHINEsoftwaremicrosoftwindowscurrentversionrun

HKEY_LOCAL_MACHINEsoftwaremicrosoftwindowscurrentversionrunservice

HKEY_LOCAL_MACHINEsoftwaremicrosoftwindowscurrentversionrunserviceonce

HKEY_LOCAL_MACHINEsoftwaremicrosoftwindowscurrentversionrunonce

HKEY_LOCAL_USERsoftwaremicro-softwindowscurrentversionrun

HKEY_LOCAL_USERsoftwaremicro-softwindowscurrentversionrunonce

HKEY_LOCAL_ USERsoftware microsoftwindowscurrentversionrunservice

3. 기타 확인 사항

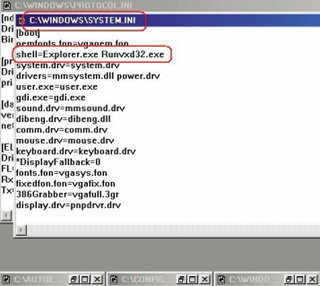

윈도98에서는 win.ini 파일과 system. ini 파일을 통해서 트로이의 목마 프로그램 감염 여부를 확인할 수도 있다. 절차도 간단하다. 윈도의 시작 버튼을 클릭한 뒤 실행을 클릭해 창이 뜨면 “sysedit”을 입력하고 엔터를 누르면 몇 개의 창이 뜬다. 이중 “C:windowswin.ini” 창과 “C:windowssystem.ini” 창을 각각 살펴보면 된다.

당신만이 지킬 수 있다

<그림4> 감염된 컴퓨터의 경우 system.ini 파일의 “shell” 부분에 “explorer.exe” 말고도 수상한 프로그램이 등록되어 있는 경우가 많다.

이상으로 간단하게 컴퓨터에서 트로이의 목마 프로그램을 진단할 수 있는 방법들을 살펴보았다. 하지만 가장 좋은 방법은 이미 언급했듯 컴퓨터 바이러스 백신과 개인용 방화벽 프로그램을 설치하고 항상 최신 엔진과 최신 버전으로 업데이트할 수 있도록 관리하는 것 뿐이다. 굳이 사용자가 확인하지 않아도 컴퓨터 스스로 시스템을 지속적으로 감시할 수 있게 설정해두는 것도 중요한 일이다. 이메일을 통해 날아온 수상한 첨부 파일을 함부로 열거나 인터넷 와레즈 사이트에 불법 게시되어 있는 소프트웨어를 무턱대고 다운받는 간 큰 사용자는 없을 것으로 믿는다.

이제 당신은 적군의 전투력과 전략, 공격 루트를 확인하고 그에 대응하는 방어 전략에 관한 정보를 숙지했다. 그러나 전투에서 가장 중요한 것은 역시 마음가짐이다. 상대가 강력할수록 경계태세를 늦추지 않는 자만이 성을 지킬 수 있다. 그러므로 방법은 단 하나, 늘 관심을 갖고 점검하는 것뿐이다.

트로이의 목마로부터 자신의 컴퓨터를 보호하는 일은 당신이 아니면 아무도 할 수 없다. 당신의 컴퓨터를 통해 회사의 기밀정보가 경쟁업체에 넘어가 막대한 타격을 입는다면, 그 궁극적인 책임은 바로 당신에게 있다.

![[밀착취재] 리딩방 70여 명 대부분이 한통속…기망하는 수법까지 매뉴얼화](https://dimg.donga.com/a/380/211/95/1/ugc/CDB/SHINDONGA/Article/69/48/98/bd/694898bd2399a0a0a0a.jpg)

![[지상중계] 제12회 나지포럼, “북미 정상회담 성과내기 어려워”](https://dimg.donga.com/a/380/211/95/1/ugc/CDB/SHINDONGA/Article/69/43/48/32/69434832107aa0a0a0a.jpg)